22.01.2021 13:22

Как сделать мобильный банк удобнее, не подвергнув риску клиентов

Безопасно — не всегда значит неудобно. Совместно со специалистами из SafeTech мы оценили лучшие практики Mobile Banking Rank 2020 с точки зрения сохранности данных и безопасности транзакций.

Развитие клиентского опыта в мобильных банках часто ограничено необходимостью находить компромисс между удобством и требованиями безопасности. Банки стремятся сделать свои приложения такими же удобными, как популярные цифровые сервисы, но не все UX-решения, которые уже являются стандартом в других отраслях, могут использоваться в мобильных банках из-за более высоких стандартов защиты — эти приложения имеют прямой доступ к деньгам и личным данным клиентов.

В рамках исследования Mobile Banking Rank 2020 мы нашли ряд передовых практик по управлению персональными данными и транзакциями и совместно с компанией SafeTech , разработчиком решений для защиты систем дистанционного банкинга и электронного документооборота, оценили их безопасность. Этот материал дает возможность разработчикам мобильных банков понять, как предоставить клиентам удобное приложение и при этом обеспечить защиту от злоумышленников.

Первый вход по номеру карты и SMS-коду привычен, но недостаточно надежен

Регистрация в мобильном банке и первый вход в приложение — важный этап пользовательского пути и дополнительный инструмент вовлечения. Передовые банки уже осваивают это пространство, упрощая идентификацию на входе и предлагая клиентам опыт, сравнимый по удобству с регистрацией в интернет-магазине или социальной сети. При этом использование привычных в других цифровых сервисах идентификаторов для входа в мобильный банк небезопасно: пара логин-пароль может быть украдена, мобильный телефон клиента утерян и так далее. Поэтому для большей безопасности банк всегда проверяет клиента минимум по двум каналам.

Мы считаем, что лучший опыт дают банки, которые предлагают клиенту зарегистрироваться в приложении по номеру карты и SMS-коду, который придет на телефон, указанный при оформлении продукта. Это удобно для клиента и при этом проверяются два канала взаимодействия — карта выдана в банке, а телефон для SMS в руках у клиента. В ситуациях, когда номер карты не под рукой, можно предложить вариант входа по номеру счета с SMS-подтверждением, как это делает Альфа-Банк.

Однако с точки зрения безопасности такой вариант регистрации в приложении имеет изъяны. Номер банковской карты — важный реквизит, который стремятся получить мошенники. Клиент может по недосмотру установить «фейковое» приложение, либо перейти на «фишинговую» страницу и ввести номер карты. Одноразовый SMS-код также достаточно легко перехватывается с помощью «фейкового» приложения или методов социальной инженерии. Иными словами, все, что фактически передается, показывается и потом вводится клиентом (номер карты, логин-пароль, SMS-код и пр.), можно либо перехватить, либо выманить обманным путем.

Поэтому на данный момент банки определяют способ регистрации по номеру карты и SMS-коду, как компромиссный, предлагая прямые ссылки на свои приложения и стараясь повышать квалификацию клиентов в области информационной безопасности.

Более безопасно использовать для идентификации то, что есть у клиента, но сложно или невозможно передать голосом или перехватить. Например, вместе с документами по продукту клиенту можно выдавать QR-код для активации приложения. Но это не очень удобно для массового сегмента.

Мы ожидаем, что в ближайшей перспективе банки начнут применять дополнительные технологии проверки личности при первом входе. Это обязательное liveness detection (определение, что перед камерой телефона живой человек) и сравнение фото этого самого человека с изображением на паспорте, сохраненным в банке. Для клиента это, конечно, изменение привычного шаблона поведения, но данный способ все же будет простым и понятным, а уровень безопасности при этом значительно повышается.

Подтверждение операций должно осуществляться при помощи электронной подписи с Touch ID и Face ID

При ежедневной работе с мобильным банком важно дать клиенту простые и удобные инструменты для всех операций, при этом необходимо обеспечить контроль авторства и целостности всех распоряжений, переданных в банк. Недостаточная проработка этих факторов приведет к расходам: либо к косвенным (клиент не будет пользоваться приложением), либо к прямым (клиент оспорит транзакцию). Также пользователь может потерять деньги из-за действий мошенников, которые смогут исполнить переводы от его имени.

Большинство банков требуют подтверждать операции, которые совершает пользователь, при помощи одноразовых кодов, передаваемых в Push или SMS. Но эти способы имеют большие проблемы: коды не доходят, если нет связи, их приходится вводить вручную, а с технической точки зрения перехватить Push или SMS – легко решаемая задача.

Самый небезопасный способ – подтверждать операцию с помощью постоянного пароля, который передается в банк вместе с транзакцией по каналам связи. Особенно, если это тот же пароль используется для входа в мобильное приложение (код из 4-5 цифр). Как показало исследование Mobile Banking Rank 2020, в ряде приложений мобильного банкинга такие практики все еще сохраняются.

Некоторые банки просто отключают механизмы подтверждения, называя «электронной подписью» идентификатор сессии, в которой работает пользователь. Это противоречит нормативным документам ЦБ (например, Положение Банка России № 683-П, в котором есть требование «контроля авторства и целостности платежных документов»). Такая «подпись» может быть легко оспорена клиентом, о чем свидетельствует судебная практика . Если банк готов пойти на этот риск, то лучше установить лимиты на транзакции без подтверждения, например, до 5000 рублей для частных лиц и до 15000 рублей для юридических.

Безопасное и юридически «чистое» подтверждение должно основываться на следующих правилах:

- Подтверждение («электронная подпись») формируется в смартфоне клиента и позволяет контролировать авторство и целостность операции;

- Никто, кроме клиента, не имеет возможности сформировать такое же подтверждение;

- Банк имеет возможность только проверить, что подтверждение верно;

- Приложение может сформировать подтверждение только после аутентификации в нем клиента (отпечаток пальца/Face ID).

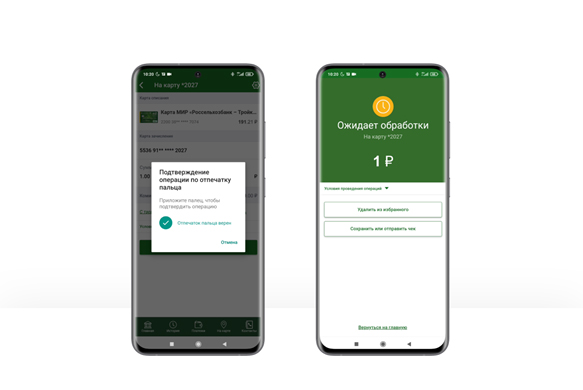

С точки зрения пользователя, это должно выглядеть как простое предъявление отпечатка пальца или распознавание по Face ID в смартфоне. При этом очень важно понимать, что сами по себе эти технологии аутентификации не формируют подпись транзакции, а являются своего рода «замком», который открывает доступ к функциям подтверждения. Иначе это создает лишь видимость безопасности при ее полном отсутствии.

Если же механизмы подтверждения внутри приложения реализованы правильно, то подтверждение отпечатком пальца или Face ID — лучшая и одна из самых безопасных практик.

В отображении реквизитов карт CVC-код безопасно показывать отдельно

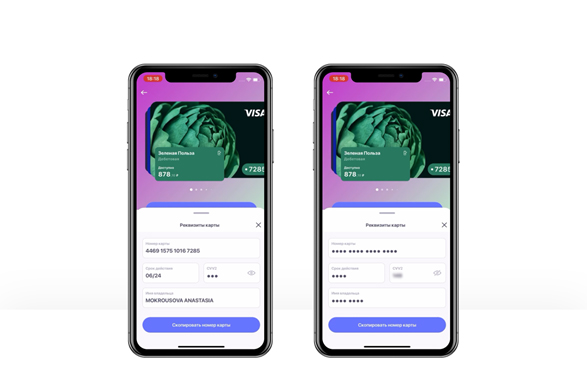

Пользователи все реже обращаются к пластиковым картам, в том числе и во время онлайн-оплаты покупок. Лидеры рынка уже позволяют посмотреть реквизиты карты в приложении: номер карты, срок действия, имя владельца и CVV/CVC-код. Однако сам доступ к этим данным сопряжен с риском их утечки. Поэтому стандартами Payment Card Industry Data Security Standard и Payment Application Data Security Standard категорически запрещено хранить в приложении CVV/CVC-коды.

Чтобы найти компромисс между безопасностью и удобством, банки отображают реквизиты карты только при условии, если клиент подтвердит действие, как любую другую транзакцию (SMS, Push, отпечаток пальца, Face ID). Для большей безопасности приложения показывают CVV/СVС-код в отдельном окне, что исключает возможность сделать скриншот со всеми платежными реквизитами.

Изменение персональных данных в мобильном банке безопаснее подтверждать с помощью фото

Данные владельца счета — крайне важная сущность. Их несанкционированное или ошибочное изменение может привести к серьезным проблемам, поэтому банк обязан обеспечить высочайший уровень защиты всех операций с ними. Наиболее безопасный способ изменить данные о владельце счета – личная встреча с менеджером банка. Но он максимально неудобен и затруднен в условиях пандемии.

Варианты удаленного изменения можно условно разделить по уровню безопасности:

- Самый рисковый вариант — подтверждение SMS/Push-кодами. Они легко перехватываются и не обеспечивают авторство и целостность операции, поэтому риски кражи денег, а также успешного оспаривания клиентом этих действий — максимальные.

- Если для подтверждения операций банк использует технологии электронной подписи, которая формируется на смартфоне и подтверждается отпечатком пальца или Face ID, то процедура удаленной смены личных данных становится гораздо менее рискованной.

- Максимально защищенный вариант на данный момент — сочетание технологий электронной подписи и биометрии. Но это потребует от клиента дополнительных действий для liveness detection — например, сделать «селфи» в момент операции. Это делает процесс смены данных чуть более громоздким, но даёт действительно высокий уровень безопасности.

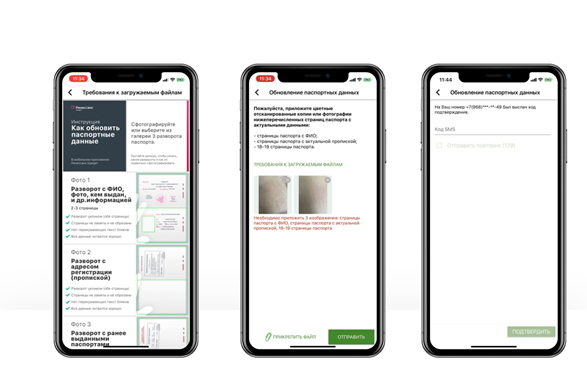

Из реализованных на сегодняшний день мы считаем лучшим решение, сочетающее ввод кода из SMS и прикрепление фотографии паспорта или селфи с паспортом. Подобную практику показывает мобильное приложение Банка Ренессанс Кредит.

Для смены паспортных данных не нужно заполнять формы вручную – достаточно прикрепить фотографии или сканы нескольких страниц паспорта. На последнем этапе обновления паспортных данных клиенту необходимо подтвердить свое намерение кодом из SMS.

Появление новых технологий в будущем поможет решить много пользовательских проблем: применение liveness detection поможет успешно бороться с фродом, а распространение Единой Биометрической Системы сделает более надежной дистанционную идентификацию пользователей для целей банковского обслуживания.

Однако, как показывают лучшие практики банков, самым уязвимым звеном в системе безопасности все еще является сам человек. Потому важной составляющей безопасности мобильных банков еще долго будет оставаться образовательная работа с пользователями и повышение их квалификации. Клиент, имеющий хотя бы базовые представление об информационной безопасности, в меньшей степени подвержен методам социальной инженерии и, значит, его активность сопряжена с меньшими рисками для самого банка.

Впервые результаты проведенного исследования опубликованы на портале Национального Банковского Журнала (NBJ) — http://nbj.ru/publs/upgrade-modernizatsija-i-razvitie/2021/01/18/markswebb-safetech-issledovanie-kak-sdelat-mobil-nyi-bank-udobnee-ne-podvergnuv-risku-klientov/index.html.