«Коктейль безопасности»: защита от финансовых мошенников

Предложен новый подход к защите финансовых операций в системах дистанционного банковского обслуживания, основанный на оценке риска пользовательской сессии в режиме реального времени. Объединение продуктов SafeTech PayControl и Group-IB Secure Bank обеспечивает адаптивную аутентификацию пользователя, подтверждение транзакций электронной подписью, а также скоринг устройств клиента в целях обнаружения признаков финансового мошенничества и немедленного реагирования на подозрительное событие. Интегрированное решение обеспечивает всестороннюю и непрерывную защиту физических и юридических лиц, использующих системы дистанционного банковского обслуживания, снижает нагрузку на колл-центр и антифрод-системы банка, а также делает проведение платежных операций максимально удобным для пользователей.

Павел Владимирович Крылов, руководитель по развитию продуктов Secure Bank/Secure Portal Group-IB, sb@group-ib.com

Дарья Дмитриевна Верестникова, коммерческий директор SafeTech, d.verestnikova@safe-tech.ru

10 октября Telegram-канал Group-IB сообщил: «Крупнейший финансовый форум FINOPOLIS’2019 начал работу. Наши агенты с полей рапортуют, что сегодня утром на стенде Group-IB и SafeTech появились бармены и они активно наливают коктейли – вам «Адаптивную аутентификацию» или «Защищенное ДБО»?». За этим маркетинговым ходом скрывалась продуктовая презентация двух вендоров в области кибербезопасности. Заказ коктейля через специальное приложение инициировал скоринг мобильного устройства при помощи Group-IB Secure Bank. Если все в порядке – операция подтверждалась электронной подписью PayControl. Вся процедура занимала доли секунды, и в итоге клиент получал свой бокал со стикером, содержащим QR-код. Отсканировав его, можно было посмотреть информацию о своем устройстве и статистику за сутки – есть ли подозрительные оповещения: не «рутован» ли смартфон, не стоит ли на нем программа удаленного доступа, не заражен ли он мобильным трояном. Такой подход позволил представить комплексное решение, созданное на основе продуктов Secure Bank и PayControl. Именно оно, по мнению экспертов рынка, является наиболее действенным оружием против банковского мошенничества.

Актуальность «коктейля безопасности»

Обеспечение безопасности систем дистанционного банковского обслуживания (ДБО) по-прежнему входит в число важнейших проблем современной банковской отрасли в России. Согласно Обзору несанкционированных переводов денежных средств за 2018 год, выпущенномуФинЦЕРТ Банка России[1], количество попыток банковского мошенничества в этом сегменте растет из года в год, особенно это характерно для систем ДБО юридических лиц, поскольку успешные атаки на них позволяют похитить более крупные суммы денег. Так, в 2018 году в Банк России была представлена информация о 6151 несанкционированной операции со счетов юридических лиц на общую сумму 1,469 млрд руб. При этом, по сравнению с предыдущим годом, был отмечен рост числа попыток хищений на 631 % (в 7,3 раза!). Почти половина хищений (46 % в 2018 году) произошло в результате получения злоумышленниками доступа к системам ДБО с использованием вредоносного ПО, рассчитанного на взлом программного обеспечения стационарных компьютеров.

В Отчете Центра мониторинга и реагирования на компьютерные атаки в кредитно-финансовой сфере департамента информационной безопасности Банка России 1.09.2018–31.08.2019 основными причинами хищений в системах ДБО физических лиц также названы вредоносное ПО и методы социальной инженерии[2]. По информации ФинЦЕРТ Банка России, в 2018 году с использованием приемов социальной инженерии было совершено более 97 % хищений со счетов физических лиц. В 2019 году ситуация усугубилась – в арсенале злоумышленников появился новый способ обмана жертв. Как сообщают эксперты ФинЦЕРТ Банка России, технология подмены исходящего телефонного номера на номера, идентичные номерам коллцентров кредитных организаций, позволила им успешно выдавать себя за сотрудников служб безопасности банков и получать необходимую ин формацию у самой жертвы. Обладая ее персональными данными[3], злоумышленники с легкостью имитируют диалог клиента с сотрудником банка, страховой компании, государственной структуры или иной организации. Исходя из предположения, что указанные данные могут быть известны только им, жертва поддается на обман, сообщая в конечном итоге контрольные слова, коды подтверждений и другую информацию, предоставляющую мошенникам возможность вывести с подконтрольных клиенту счетов денежные средства. Все новостные ленты, радио- и телевизионные программы пестрят сообщениями об очередных успешных попытках злоумышленников получить данные пользователей, представившись «сотрудниками банков».

В качестве рекомендаций для защиты систем ДБО экспертами ФинЦЕРТ Банка России названы «…комплексные кросс-канальные решения, позволяющие… отслеживать и предупреждать атаки на стороне пользователей еще на этапе подготовки – за счет функций идентификации устройства, поведенческого анализа и выявления вредоносного ПО». Для решения же проблемы социальной инженерии наряду с административными мерами регулятора, извечными рекомендациями «повышения киберграмотности населения» и «информационными кампаниями» может стать использование таких механизмов подтверждения платежей, которые исключают возможность их проведения иначе чем самими клиентами на своих мобильных устройствах. Это означает безусловный отказ от любых кодов подтверждения, пересланных в сообщениях SMS или PUSH, переход к использованию полноценной мобильной электронной подписи.

Как раз для решения этих задач и был создан «коктейль безопасности» – решение на основе Secure Bank и PayControl.

Универсальная защита: от «сотрудников банка» и от вредоносного ПО

В чем суть комплексного решения? Фактически предложен новый подход к защите финансовых операций в системах ДБО, который основан на оценке риска пользовательской сессии в режиме реального времени. Объединение продуктов SafeTech PayControl и Group-IB Secure Bank обеспечивает адаптивную аутентификацию пользователя, подтверждение транзакций только лишь электронной подписью, а также скоринг устройств клиента в целях обнаружения признаков финансового мошенничества и немедленного реагирования на подозрительное событие.

Таким образом, решение обеспечивает всестороннюю и непрерывную защиту клиентов систем ДБО. Интеграция системы проактивного обнаружения банковского мошенничества на устройствах клиента Secure Bank и платформы мобильной аутентификации и электронной подписи PayControl позволяет предотвратить весь комплекс потенциальных проблем, связанных с мошенничеством в системах ДБО, и одновременно сделать дистанционные каналы обслуживания более удобными.

Адаптивная аутентификация: чем выше риск – тем больше факторов проверки

Что подразумевается под адаптивной аутентификацией? Group-IB Secure Bank проводит скоринг смартфона, планшета или любого другого устройства, с которого пользователь заходит в мобильное банковское приложение или в личный кабинет на сайте банка. В режиме реального времени устройство «сканируется» для выявления на нем признаков социотехнических атак, кросс-канального платежного мошенничества, подозрительного поведения пользователя, попыток кражи, нелегального использования учетных данных, заражения банковскими троянами или наличия web-инъекций.

По оценкам Group-IB, системы транзакционного анализа используют как минимум 70 % банков из топ-100, у остальных они присутствуют фрагментарно, например, только на процессинге. Однако, несмотря на широкое распространение «транзакционки», для противодействия мошенничеству с использованием социальной инженерии недостаточно просто уметь анализировать транзакцию, опираясь исключительно на нетипичность платежа, поскольку таких нетипичных платежей может быть много. В результате, банк попросту не сможет это все обрабатывать. Здесь нужны дополнительные данные, которые предоставляют системы поведенческого анализа работы пользователя с банком через различные системы ДБО – мобильный банкинг, интернет-банкинг и др. При этом подход к анализу сессии и дальнейшей аутентификации пользователя должен быть гибким.

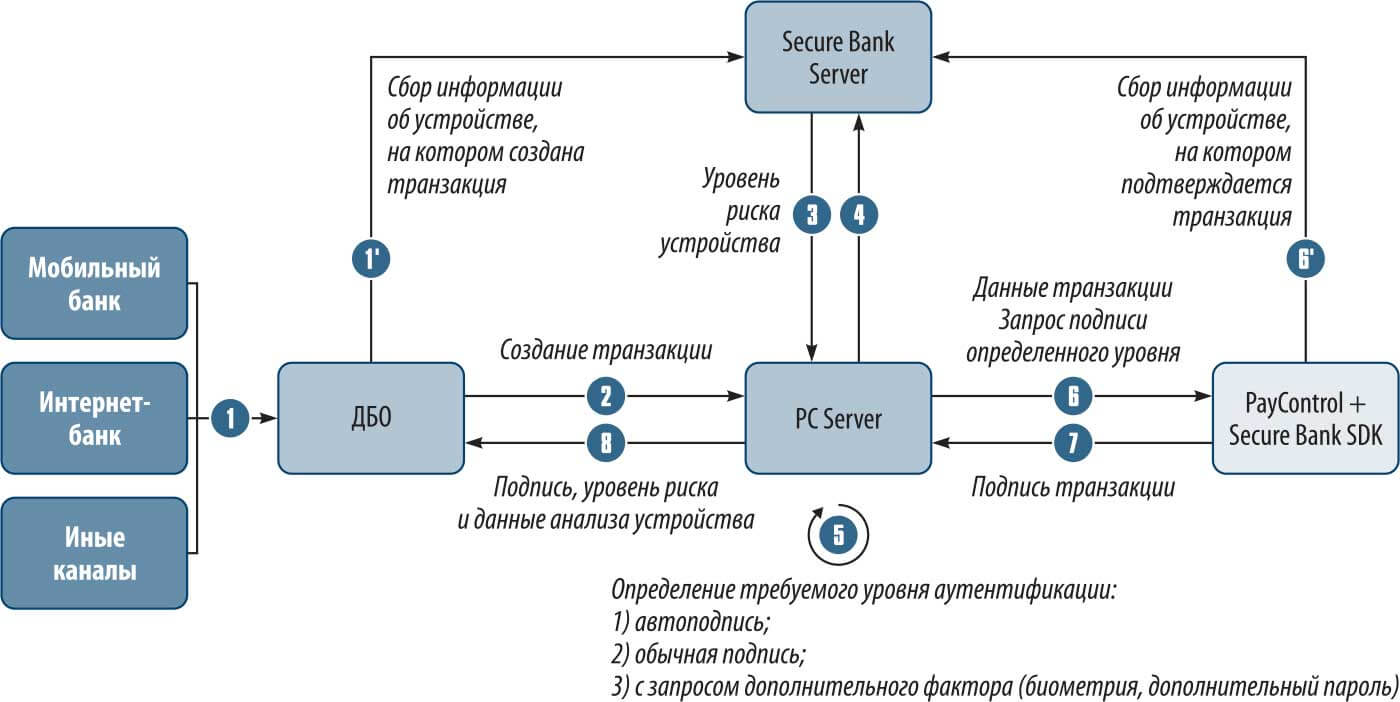

Нестандартные транзакции – с большими суммами, на неизвестные счета, с нетипичных устройств – нуждаются в дополнительном скоринге, оценке риска операции и подтверждении электронной подписью. Таким образом, для каждой операции требуется свой набор факторов для контроля, позволяющих ей пройти проверку. В процессе подписания конкретной финансовой транзакции PayControl получает от системы ДБО данные операции, а от Secure Bank – результат скоринга, то есть оценку уровня риска сессий создания и подписания операции. На основании этих данных PayControl «принимает решение», какое количество факторов доступа к ключу подписи запросить у пользователя, и только после их ввода подписывает операцию электронной подписью, позволяющей гарантировать авторство и неизменность платежного документа.

Если финансовая операция вызывает подозрения на уровне сессионного анализа (Secure Bank) или транзакционного анализа (антифродсистема), PayControl обязательно запросит дополнительный фактор для электронной подписи, например, биометрическое подтверждение или ввод PIN-кода. Исполнение транзакции будет невозможно, если устройство не прошло скоринг и выявлены явные признаки мошенничества.

Эти возможности основаны на автоматической оценке уровня риска пользовательских сессий, контроле состояния клиентского устройства и мобильной электронной подписи, контролирующей целостность и авторство подтверждаемого документа (см. рисунок).

Что это дает пользователям систем ДБО? В процессе создания комплексного решения ставилась задача обеспечить максимально возможный уровень безопасности при совершении любых операций в цифровых каналах, не снижая при этом мобильности и удобства работы пользователей. Интеграция как раз и позволила достигнуть сочетания этих требований. Теперь клиентам банков для подписи транзакции потребуется либо ввести пароль, либо предъявить Touch ID или Face ID, либо электронная подпись под доверенной операцией сформируется вообще без каких-либо действий со стороны пользователя.

Комплексное решение – в чем польза для банков?

Разработчики интегрированного решения сделали ставку на простоту внедрения: банк получает готовый инструмент для оценки рисков и электронной подписи конкретных финансовых сессий пользователей. Не менее важным является снижение нагрузки на антифрод-системы за счет отсутствия необходимости сопоставления разрозненных данных о транзакции пользователя из системы ДБО и данных об устройстве пользователя и событиях, связанных с осуществлением платежа.

К плюсам адаптивного подтверждения платежей также относится прямое снижение затрат на услуги операторов связи (расходы на SMS), экономию за счет уже реализованной интеграции систем друг с другом, на их техническую поддержку и эксплуатацию.

Технологически комплексное решение Group-IB и SafeTech позволяет предложить банкам готовое решение не только для выявления мошенничества в совершенных операциях, но и для реагирования в процессе подписания документа. Это расширяет возможности применения системы проактивного обнаружения банковского мошенничества, так как скоринг идет в режиме реального времени во всех каналах коммуникации клиента с банком. Например, если платеж был инициирован через удаленное управление на мобильном устройстве, то подписание транзакции будет отклонено по признаку проведения социотехнической атаки. Таким образом, сколько бы не было осуществлено попыток мошенничества с использованием методов социальной инженерии в отношении конкретного пользователя, даже если он поверил подставному «сотруднику чего бы то ни было», технологически такая операция будет остановлена банком.

[1] https://cbr.ru/Content/Document/File/62930/gubzi_18.pdf.

[2] https://cbr.ru/Content/Document/File/84354/FINCERT_report_20191010.PDF.

[3] Анализ средств и методов социальной инженерии, выполненный ФинЦЕРТ Банка России, свидетельствует, что основными объективными факторами, способствующими распространению социальной инженерии, являются неправомерный доступ к следующим персональным данным физических лиц: фамилии, имени и отчеству, а также номеру телефона.

Источник: http://inside-zi.ru/pages/6_2019/28.html